Broken User Authentication – O que é?

Para que se faça o correto controle de acesso, é fundamental que se identifique quem está solicitando acesso. Não fazer […]

Notícias de mercado, tutoriais e novidades todas as semanas!

Para que se faça o correto controle de acesso, é fundamental que se identifique quem está solicitando acesso. Não fazer […]

O BOLA, traduzido para o português como Autorização Quebrada a Nível de Objeto, é um tipo específico de Quebra de […]

Se você já conhecia a OWASP Top 10, mas não sabia que havia uma lista específica da entidade para APIs, […]

Não é segredo que as APIs estão sob risco de ataque. O Gartner já estimou que em 2022 as APIs […]

Para entender o que é uma web API, precisamos dar um passo para trás e entender o que é uma […]

No artigo anterior, falamos o quanto o estado atual de ferramentas para Web Application Security e Application Security não estão […]

Houve um tempo em que as aplicações web eram formadas por um grande bloco de código, homogêneo, em que o […]

Acabou de ser descoberta, pela equipe de pesquisa da Qualys, uma nova vulnerabilidade de corrupção de memória que afeta as […]

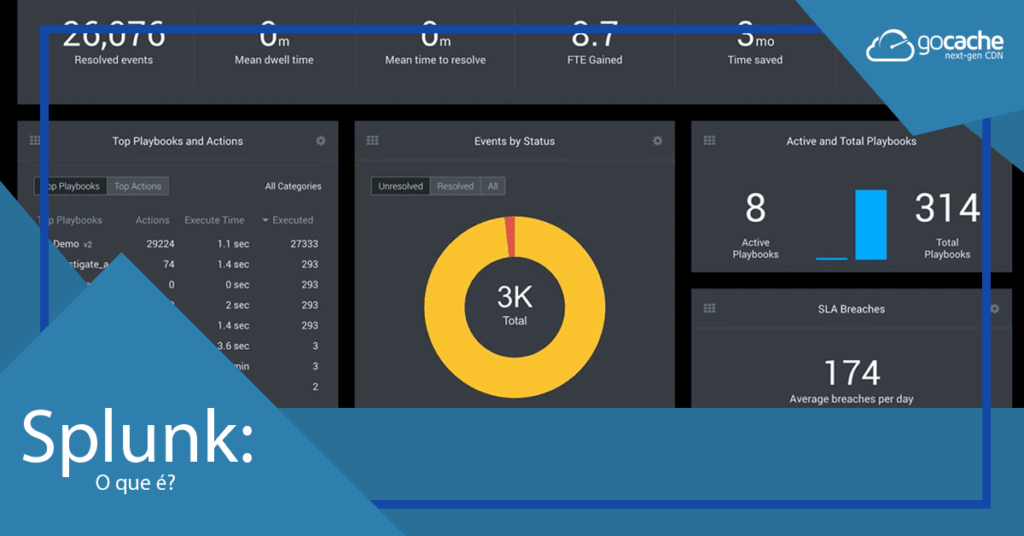

Neste artigo, você saberá ‘O que é Splunk?’, Os recursos do Splunk e a arquitetura do Splunk. O Splunk pode […]